维姆服务器印痕的获取方法是什么?

- 综合领域

- 2025-04-24

- 29

在数字时代,网络服务器安全是维护企业与个人数据完整性的关键。维姆(Whonix)服务器是一种特别设计的系统,以提供隐私保护和匿名性。它的核心在于通过“印痕(finger...

在数字时代,网络服务器安全是维护企业与个人数据完整性的关键。维姆(Whonix)服务器是一种特别设计的系统,以提供隐私保护和匿名性。它的核心在于通过“印痕(fingerprinting)”隔离技术来预防网络监控和身份泄露。本文将详细介绍维姆服务器印痕的获取方法,让读者能够了解和应用这一强大的隐私保护技术。

1.了解维姆服务器与印痕隔离

维姆服务器是一种操作系统,它通过Tor网络进行通信,目的是隐藏用户身份和活动。它特别适合那些需要高度隐私的用户,如记者、活动家以及任何担心隐私泄露的个人。印痕隔离是维姆服务器的一个核心概念,它指的是通过隔离系统的方式来防止浏览器等软件的不同实例之间产生可识别的模式。

2.维姆服务器的配置和安装

在获取维姆服务器印痕之前,用户需要先配置并安装维姆系统。以下是基本步骤:

2.1下载Whonix

首先进入维姆官方网站获取Whonix的安装文件。由于Whonix基于Debian操作系统,因此需要下载相对应版本的ISO文件。

2.2创建虚拟机

使用虚拟机软件(例如VirtualBox或VMware)创建一个全新的虚拟机环境。在这个过程中,用户需要为Whonix设置足够的虚拟硬盘空间和内存。

2.3安装Whonix

加载下载的WhonixISO文件到虚拟机的光驱中,并启动虚拟机。根据提示完成Whonix的安装流程。

3.获取并使用维姆服务器印痕

在配置好Whonix环境后,用户可以着手获取服务器的印痕。通常这需要对系统进行一些特定的设置。

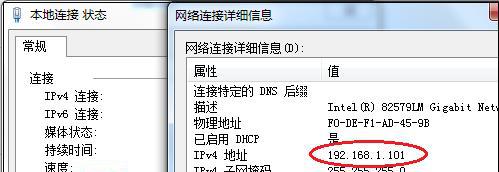

3.1配置网络和Tor

确保Whonix的网络设置通过Tor网络进行,这是获取印痕的关键步骤。检查并确保网络配置正确无误,所有的网络连接都应该通过Tor网络路由。

3.2确认系统安全

安装必要的安全软件,如防火墙和防病毒软件,对系统进行安全检查。在Whonix中,预装的安全软件能够帮助用户更好地管理隐私和安全性。

3.3使用特定工具获取印痕

可以使用专门为Whonix设计的工具来获取服务器的印痕信息。这些工具可以帮助用户识别并隔离任何可能泄露用户身份的信号。在使用这些工具时,请严格按照工具的使用说明进行操作。

4.维姆服务器印痕的管理

获取印痕并不是一劳永逸的工作,需要持续地管理和更新。

4.1定期更新和检查

定期对系统进行更新,检查是否有新的安全漏洞或印痕泄露的风险。及时更新软件和系统能够有效减少被跟踪的风险。

4.2参与社区

加入Whonix社区,与其他用户交流经验。社区能够提供最新的安全信息和印痕管理技巧。

4.3避免暴露印痕信息

在使用网络时,切勿透露与你的印痕相关的信息。任何可识别的细节都可能被利用来跟踪或识别你的身份。

5.维姆服务器印痕获取的常见问题和技巧

常见问题

Q:如果我没有专业IT背景,可以使用维姆服务器吗?

A:维姆服务器虽然功能强大,但配置和使用过程相对复杂,需要一定的技术背景。新手用户可以先从了解基础的网络和操作系统知识开始,逐步深入。

Q:维姆服务器是否完全匿名?

A:维姆服务器极大提高了匿名性,但没有任何技术能够提供绝对的匿名性。正确使用可以极大地减少被识别的风险。

技巧

使用虚拟机运行Whonix,可以在不影响主操作系统的情况下测试和使用。

定期备份Whonix虚拟机状态,便于在遇到问题时恢复到安全状态。

结语

维姆服务器的印痕获取和管理是确保用户在网络世界中匿名和安全的重要步骤。通过上述介绍,您应能够明白获取和维护Whonix印痕的全过程。对于追求隐私保护的用户来说,Whonix提供了一个强大的工具集,帮助他们对抗网络监控和身份泄露的威胁。遵循本文的指导,您可以有效地使用维姆服务器,享受网络带来的自由与隐私保护。

本文链接:https://www.ptbaojie.com/article-8775-1.html